...

Tokenim是一种基于区块链技术的授权管理协议,旨在为用户提供安全、便利的身份认证和第三方应用访问控制。它的发展始于对传统授权机制的改进,这些机制往往面临安全漏洞和用户隐私泄露等问题。

Tokenim作为区块链领域重要的身份验证工具,为用户与应用程序之间的交互提供了一个安全的桥梁。用户可以通过Tokenim轻松授权应用程序访问其数据,而不必担心隐私安全问题。

#### 2. Tokenim授权的基本概念在各种网络应用中,授权机制至关重要。它确保用户数据的安全,同时允许应用程序在获得用户同意的情况下进行必要的操作。Tokenim通过简化授权流程,使其更易于使用,同时又不降低安全性。

Tokenim的授权流程通常包括用户身份验证、获取访问权限、生成和验证token等步骤。每个步骤都有其特定的功能和重要性,确保整个过程安全且高效。

Tokenim的结构受到OAuth 2.0协议的启发,并在其基础上进行了改进。OAuth 2.0作为一种广泛使用的授权框架,提供了许多与Tokenim相似的功能,但Tokenim在用户体验和安全性方面进行了最佳。

#### 3. Tokenim授权的应用场景Tokenim被广泛应用于各种区块链项目,如去中心化金融(DeFi)、非同质化代币(NFT)市场等。通过Tokenim,用户能够方便地进行身份验证并授权交易。

金融科技企业可以利用Tokenim来简化用户的注册和认证过程,从而提高用户体验。这种应用对于增强用户信任和扩大市场份额至关重要。

Tokenim可以与智能合约实现无缝对接,智能合约在执行时能够验证 Tokenim传输的信息,从而确保交易的安全性与有效性。

#### 4. 如何调用Tokenim授权在开始调用Tokenim之前,开发者需要做好准备工作,包括注册应用、获得API密钥、了解Tokenim的授权流程等等。

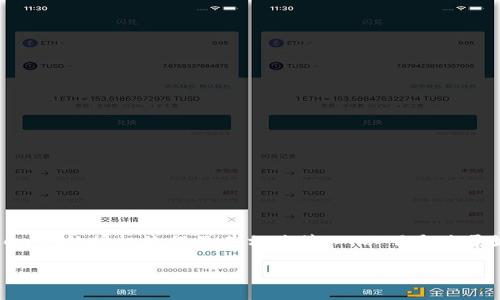

具体的调用步骤包括:请求用户授权、接收授权码、交换token、使用access token访问资源等。

在调用Tokenim过程中可能会遇到一些问题,如token过期、权限不足等。针对这些常见问题可以提供相应的解决方案与提示,帮助用户更好地解决问题。

#### 5. Tokenim授权的安全性尽管Tokenim大大提高了授权的安全性,但依然存在一些潜在的安全隐患,例如中间人攻击等。开发者必须对此有清醒的认识。

要确保Tokenim的安全性,可以采取一些保护策略,比如定期更新token、启用双重认证等。这些策略可以大幅降低信息被盗窃的风险。

#### 6. Tokenim的未来展望随着区块链技术的不断发展,Tokenim的应用范围也将不断扩大。在未来,Tokenim可能会在更多行业展现其独特的价值。

在全球市场中,Tokenim可以帮助各类企业满足数据保护法的需求,为企业创造更大的市场机遇。

#### 7. 常见问题解答这一部分可以针对常见问题进行总结,例如Tokenim的工作原理、与其他授权机制的比较、安全性问题等。这样的总结可以帮助读者快速理解Tokenim的核心概念。

### 相关问题的详细介绍 1. **Tokenim的优势是什么?** - 探讨Tokenim相较于传统授权机制的优势,包括安全性、用户体验等方面。 2. **如何处理Tokenim的token过期问题?** - 详细讨论token过期的原因以及如何处理过期token的流程。 3. **Tokenim与OAuth 2.0的主要区别是什么?** - 比较Tokenim与OAuth 2.0协议的不同点和各自的优劣势。 4. **Tokenim授权如何影响用户的隐私保护?** - 讨论Tokenim在保障用户隐私保护方面的作用和效果。 5. **开发者在调用Tokenim授权时最常见的错误有哪些?** - 列出并解读开发者在使用Tokenim时常傻的错误以及如何避免这些错误。 6. **Tokenim如何与其他区块链技术相结合?** - 讨论Tokenim与其他区块链技术的整合使用案例,包括DeFi和NFT等领域。 7. **未来Tokenim的发展趋势如何?** - 分析Tokenim在未来可能的发展方向以及其在市场中的机会和挑战。 以上框架为Tokenim授权的调用提供了信息与指导,确保读者能够全面了解Tokenim,进而有效地进行调用。